-

[DigitalForensic_with CTF] 윈도우 작업 관리자에서 우클릭...2022/Write-Ups 2022. 8. 23. 22:22

4팀 김소희

문제를 클릭하면 아래와 같은 화면이 나온다.

파일을 다운받은 후 확인하면 아래와 같이 압축 파일이라고 나온다.

그래서 압축을 풀면 아래와같이 DMP파일이 보인다.

어떤 파일인지 확인하기 위해

웹 브라우저에서 Linux를 실행할 수 있는 아래 사이트에서

https://bellard.org/jslinux/vm.html?url=alpine-x86.cfg&mem=192

리눅스 file 명령어를 사용하여 어떤 파일인지 확인하였다.

위에서 미니 덤프 파일이라는 것을 알 수 있었고

파일 내용이 어떻게 되어있는지 궁금해서 cat 명령어를 사용하여 내용을 살펴보았다.

(내용이 엄청 많아서 보다가 중간에 멈추었다.)

확인해보니 아래와 같이 이상한 문자도 있었고 영어, 숫자 등이 있었다.

그래서 내용 중간에 플래그가 있을 것이라고 생각했고

바이너리 파일 내에서 원하는 문자열을 찾아주는 명령어 strings를 이용하였다.

(문제에서 알려준 KEY Format 중 SharifCTF로 검색하였다.)

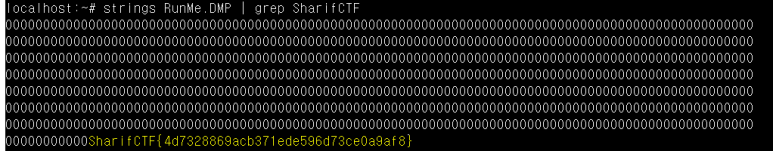

strings RunMe.DMP | grep SharifCTF

그랬더니 아래와 같이 플래그가 나왔다.

사용법 : https://originalchoi.tistory.com/entry/strings-%EB%AA%85%EB%A0%B9%EC%96%B4

Flag : SharifCTF{4d7328869acb371ede596d73ce0a9af8}

'2022 > Write-Ups' 카테고리의 다른 글

[ctf-d] baiscs (0) 2022.08.23 [DigitalForensic_with CTF] 서울에 위치한 X 에너지 기업이… (0) 2022.08.23 [ctf-d] 이 파일에서 플래그를 찾아라! (0) 2022.08.23 [ctf-d] Three Thieves Threw Trumpets Through Trees (0) 2022.08.23 [DreamHack] xss-1 (0) 2022.08.23