-

[ctf-d] 계속 주시해라!2022/Write-Ups 2022. 7. 12. 23:06

2팀 김민주

문제에서 주어진 Proxy.jpg를 다운 받아 열어주었다.

해당 파일을 스테가노그라피와 속성을 살펴보았는데 유용한 값을 찾을 수 없었다.

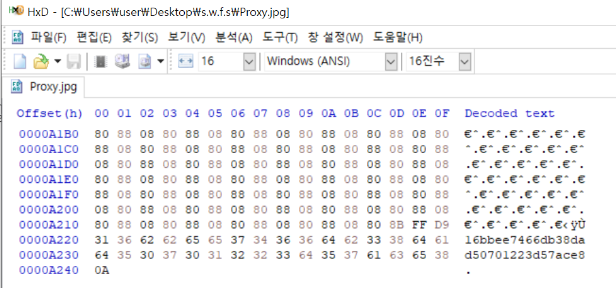

따라서 hxd 에디터로 해당 파일을 열었는데, 해더(Header) 시그니처와 푸터(Footer or Tailer) 시그니처가 다른 것을 발견했다.

구글링을 통해 해더와 푸터의 시그니처가 다른 경우, 파일에 손상이 있거나 조작된 가능성이 있는 파일임을 알 수 있었다.

해당 파일을 맨 마지막으로 스크롤 하여 16bbee7466db38dad50701223d57ace8 이라는 값을 발견했고,

해당 값을 답으로 입력하여 문제를 풀었다.

'2022 > Write-Ups' 카테고리의 다른 글

[ctf-d] 이 파일에서 플래그를 찾아라! (0) 2022.07.12 [ctf-d] 저는 당신의 생각을 알고 있습니다. (0) 2022.07.12 [DigitalForensic_with CTF] 우리는 이 파일에 플래그를... (0) 2022.07.12 [ctf-d] Graphics Interchange Format (0) 2022.07.12 [ctf-d] Find Key(moon) (0) 2022.07.12