-

[ctf-d] 답을 찾고 제출해라!2021/Write-Ups 2022. 3. 15. 23:25

4팀 임예은

일단 문제를 보면 jpg 파일을 하나 다운받도록 되어있다.

다운받으면 다음과 같은 이미지가 있는데, 처음에는 사진 명이 steg여서 스테가노그래피를 사용해 푸는 문제인줄 알고 사진을 다양하게 확인해보았으나 사진 자체에는 플래그가 숨겨져있지 않았다. 그래서 HxD를 열어 확인했더니 jpg 푸터 시그니처 뒤로 zip파일을 뜻하는 PK 시그니처가 보였다. 따라서 그 부분부터 끝까지 복사해 새로운 파일에 붙여넣기한 후, zip파일로 저장해 압축을 풀어보았다.

압축을 풀면 usethis 라는 파일이 하나 나온다. 말 그대로 이걸 사용하라는것 같다. 파일의 확장자가 없으므로 파일 자체로는 열리지 않아 HxD로 열어보았다.

위와 같이 뜬다. 다른건 무슨 말인지 모르겠지만 download.php가 있는것을 보니 뭔가 다운받는 것일까? 잘 모르겠어서 그대로 주소창에 넣고 검색해보았다.

검색해서 들어가면 이런 페이지가 뜬다. steghide라는 프로그램을 다운받는 곳인것 같은데, 아마 이걸 다운받아야 문제가 풀리는 것 같으니 다운받아보았다.

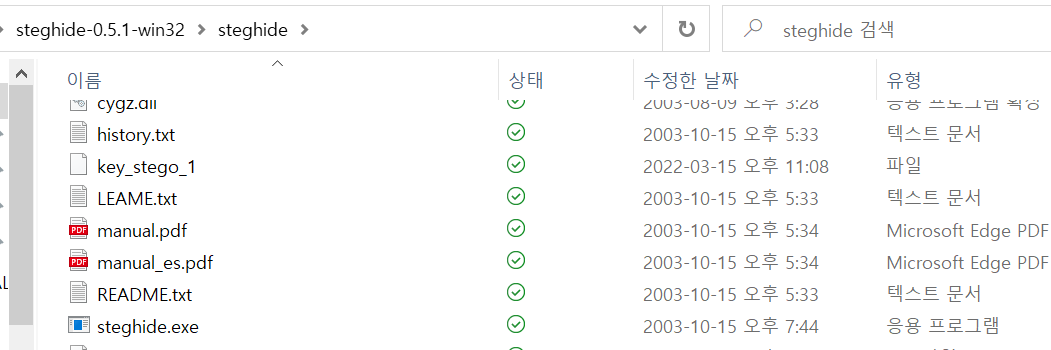

다운받아서 압축을 풀자 굉장히 다양한 파일들과 함께 exe 실행파일이 보인다.(위에 메뉴얼 pdf가 있는건 이 글을 쓰면서 알았다...) exe 파일만 클릭해서는 실행이 되지 않았으므로 명령 프롬프트에서 실행해야할것 같다. 일단 실행해보면 뭔가 나올것 같아서 일단 프롬프트에서 실행해보았다.

그냥 exe 파일만을 실행해주면 이런식으로 무슨 말이 주르륵 뜬다. 아마 이걸 어떻게 사용하라는 설명 같다. 자세히는 모르겠지만 대충 쓱 훑어보니 마지막에 기억하면 좋을듯한 두 줄이 있었다.

아래 두 문장이었는데... 처음 다운받은 stego_50.jpg가 jpg파일이었기 때문에 저대로 넣어봐야겠다고 생각했다.

그래서 저대로 놓고 실행했더니 패스구절..? 을 입력하라고 뜬다. 뭐지? 비밀번호가 걸려있는것 같다.

비밀번호를 아무리 생각해도 잘 모르겠어서 결국 라이트업의 힘을 빌렸다. jpg파일에서 추출한 압축파일의 끝부분 문구가 비밀번호라고 한다. Delta_Force\m/이 비밀번호였던 것이다.

그대로 입력해주자 key_stego_1이라는 파일을 얻었다고 나온다. 확인해주자.

! 메모장을 열면 드디어 key값이 나온다. 이대로 정답을 입력해주면 문제가 풀린다!

'2021 > Write-Ups' 카테고리의 다른 글

[DigitalForensic_with CTF] 그림을 보아라 (0) 2022.03.15 [ctf-d] broken (0) 2022.03.15 [HackCTF] Question? (0) 2022.03.15 [DigitalForensic_with CTF] Find Key(Hash) (0) 2022.03.15 [HackCTF] Time (0) 2022.03.15