-

[ctf-d] 플래그를 찾아라!2021/Write-Ups 2022. 2. 15. 19:22

1팀 박지혜

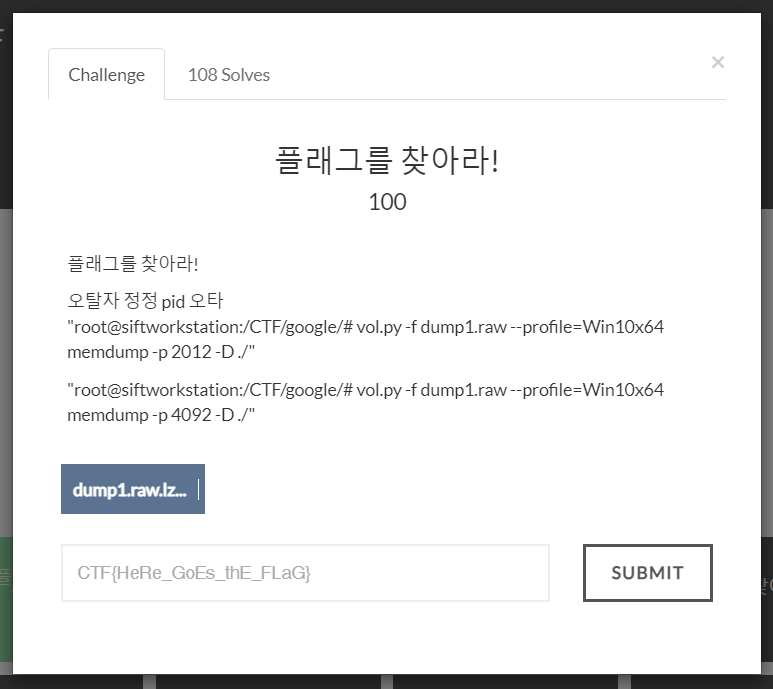

ctf-d Q. 플래그를 찾아라!

http://ctf-d.com/challenges#%ED%94%8C%EB%9E%98%EA%B7%B8%EB%A5%BC%20%EC%B0%BE%EC%95%84%EB%9D%BC!

[DigitalForensic] with CTF

ctf-d.com

플래그를 찾으라고 하니 플래그를 찾도록 하겠다. 아래 다운로드를 할 수 있는 파일이 있어 다운로드도 해 보았다.

다운로드를 해보니 처음보는 lzma 파일이 나타났다.

LZMA 파일이란?

LZMA 파일 확장명을 가진 파일 은 LZMA 압축 파일로, 주로 Unix 기반 운영 체제 에서 볼 수 있다. LZMA 파일은 디스크 공간을 절약하기 위해 데이터를 압축하는 ZIP 같은 다른 압축 알고리즘과 비슷하다 그러나 LZMA 압축은 BZIP2와 같은 다른 알고리즘보다 빠른 압축 해제 시간을 제공하는 것으로 알려져 있다.

또한 확장자명이 하나가 아닌 .raw.lzma 파일인 것으로 확인되었다. 확인 결과, dump1.raw은 메모리 덤프 파일로 밝혀졌다. 이를 해결하기 위해서는 volatility 라고하는 메모리 분석 도구를 이용하여 복구해야 한다고 한다.

volatility 홈페이지

https://www.volatilityfoundation.org/

The Volatility Foundation - Open Source Memory Forensics

The Volatility Foundation is an independent 501(c) (3) non-profit organization that maintains and promotes The Volatility memory forensics framework.

www.volatilityfoundation.org

현재 volatility 공식 사이트에서는 window 10 버전까지만 지원하고 있고, 내 컴퓨터는 현재 Window 11이므로 버전을 따로 찾아 다운로드받았다.

Window11용 다운로드 링크

https://filehonor.com/volatility-workbench/download/

Volatility Workbench Free Download for Windows 11 64 bit

Volatility Workbench Free Download for Windows 11 64 bit App Name: Volatility Workbench - Version: latest version - Last File Check: 2022-02-14 FileHonor Download Advantages? FileHonor.com: FileHonor makes it easy to download best software for Windows 10 P

filehonor.com

여기에 아까 다운받은 lzma 파일을 넣어야 하므로, lzma 파일을 압축 해제할 수 있는 프로그램인 7-zip 프로그램을 이용해 압축을 풀어준다.

압축을 풀자 다음과 같은 이미지 파일이 나타났다. 이제 이 이미지 파일을 volatility 프로그램에 넣어주자.

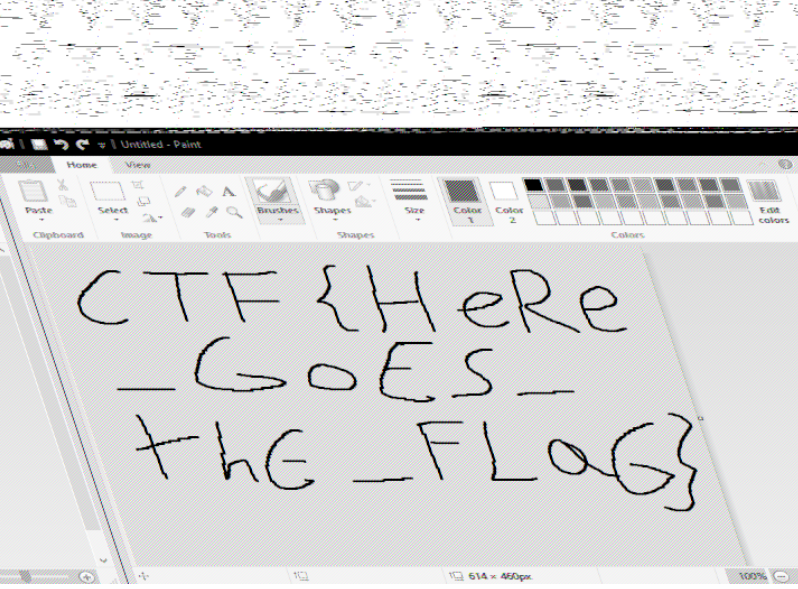

확인 결과 해당 이미지 파일이 그림판을 거쳐간 것을 확인할 수 있었다. 해당 그림판 파일을 복구시켜 .dmp 파일로 만들었다.

해당 파일을 분석하기 위해서는 .data 파일로 만들어야 하므로 .data 파일로 만들어준 다음, 이미지 분석 프로그램인 GIMP 2 프로그램에 넣어주었다.

분석 결과, 다음과 같이 플래그 값을 찾을 수 있었다.

정답을 입력하면,

문제 해결 완료!

현재 리눅스가 없어서 해결하는데 애를 먹었다 ㅋㅋㅠ... 힌트만 봐도 리눅스에서 쓰기 좋은... 문제같다.

'2021 > Write-Ups' 카테고리의 다른 글

[ctf-d] Find Key(butterfly) (0) 2022.02.15 [ctf-d] QR코드를 발견했지만… (0) 2022.02.15 [ctf-d] 우리는 이 파일에 플래그를... (0) 2022.02.15 [ctf-d] QR코드를 발견했지만… (0) 2022.02.15 [ctf-d] 제 친구의 개가 바다에서… (0) 2022.02.15