[ctf-d] 조수의 차이만큼 하얗습니다! :D

5팀 최민주

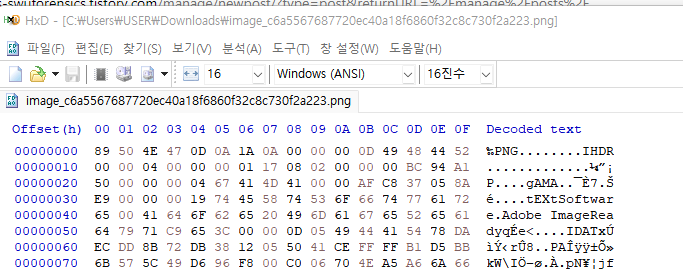

제시된 png 파일을 다운로드하여 열어보았다.

순백의 이미지다. 이미지로는 아무 힌트를 얻을 수 없어서 HeX편집기로 파일을 열어보았다.

PNG 파일의 시작은 고정된 8바이트의 헤더로 시작한다.

PNG HEADER : 89 50 4E 47 0D 0A 1A 0A

PNG 헤더 뒤에는 CHUNK들로 이어진다. Critical Chunks들 중 마지막 chunk인 IEND(END OF THE IMAGE)의 바이트는

: 00 00 00 00 49 45 4E 44 AE 42 60 82

포맷 구조를 확인해 본 결과 이상은 없었으며, 특별히 플래그로 보이는 힌트는 찾지 못하였다.

아무래도 주어진 PNG 파일은 흰 바탕에 아무것도 보이지 않으니 스테가노그래피 기술이 적용되었음을 짐작할 수 있었다.

Forensically, free online photo forensics tools - 29a.ch

Forensically, free online photo forensics tools

Forensically is a set of free tools for digital image forensics. It includes clone detection, error level analysis, meta data extraction and more.

29a.ch

스테가노그래피 해독 사이트를 통해 플래그를 찾아보자.

Principal Component Analysis(주성분 분석)

: 고차원의 데이터를 - > 저차원의 데이터로 환원시키는 기법을 말한다.

주성분 분석 기법을 통해서 플래그를 단번에 발견할 수 있었다.

성공!