-

[xcz.kr] Prob 362022/Write-Ups 2022. 7. 19. 18:47

1팀 정유진

문제에서 주어진 파일을 다운받는다.

7z로 압축되어 있다.

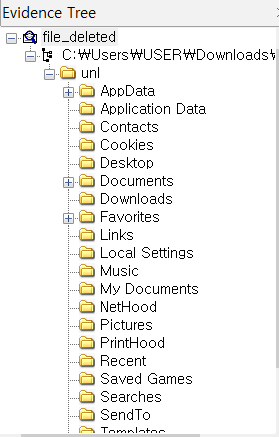

그대로 압축해제해서 FTK Imager로 확인한다.

저는 AppData 파일 봤는데. 허허

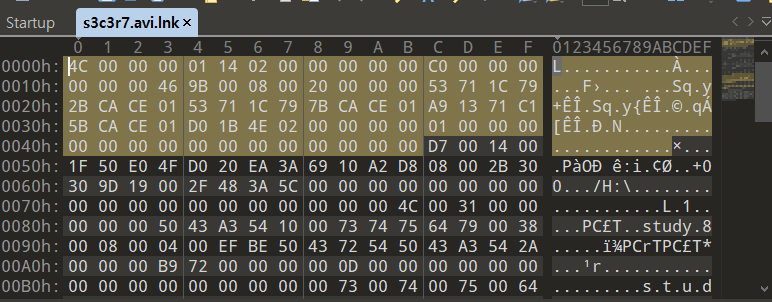

링크파일 분석을 위해 필요한 툴을 깔아줍니다.

링크파일 분석하면 파일 정보 알 수 있다던 논문 봤었는데

문제에서 보니 반갑^^습니다

왜 링크파일을 분석하냐면 문제에서 요구하는 정보가 모두 담겨있기 때문입니다!

Volume~ 써있는 것들 찾아봤습니다.

총 구한 것들은

원본 경로 H:\study\s3c3r7.avi

생성 시간 10/16/2013 04:52:10

쓰인 시간 10/16/2013 10:37:47접근 시간 10/16/2013 14:24:50

(여기에 9시간씩 더해준다.)

볼륨 시리얼 D0A8-02A9

이때 볼륨 시리얼은 리틀 엔디안 방식으로 해야한다고 한다.

문제에서 제시한 틀에, 구한 정보를 나열해보면

H:\study\s3c3r7.avi_20131016135210_20131016232450_20131016193747_D0A8-02A9

'2022 > Write-Ups' 카테고리의 다른 글

[DigitalForensic_with CTF] Three Thieves Threw Trumpets Through Trees (0) 2022.07.19 [DigitalForensic_with CTF] 저는 플래그를 이 파일에.. (0) 2022.07.19 [ctf-d] 플래그를 얻고 싶지만 그럴 수 없다. 아마도 수정이 필요할 것 같다. (0) 2022.07.19 [ctf-d] 누군가 부정행위를 했다는… (0) 2022.07.19 [ctf-d] Find Key(Movie) (0) 2022.07.19