-

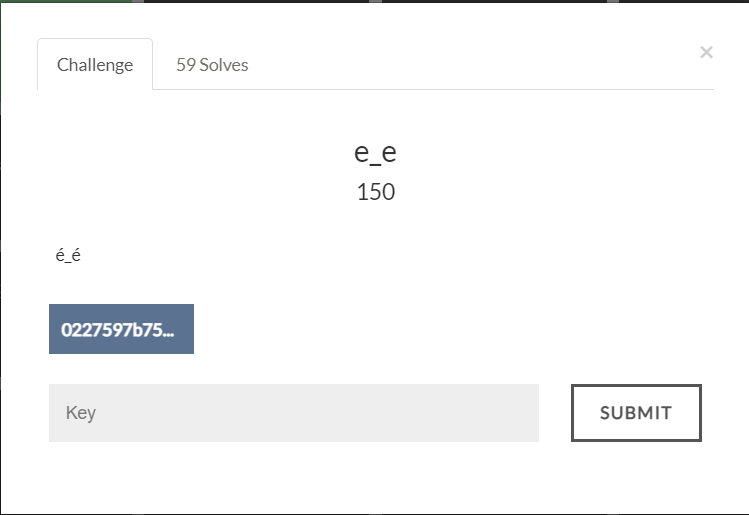

[ctf-d] e_e2022/Write-Ups 2022. 5. 21. 15:33

3팀 이윤지

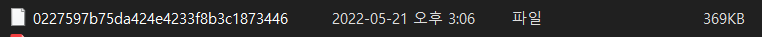

문제에서 주는 파일을 저장해 보면 확장자가 없는 파일이 저장된다.

어떤 파일인지 알아보기 위해 헥스 에디터로 확인해 보았다.

JPG의 헤더 시그니처 같은데... 내가 알고 있는 시그니처는 [FF D8 FF E0]이라서 검색을 해 보았더니

같은 JPG 파일이지만 디지털 카메라인 것을 구분해 주기 위해서 [FF D8 FF E1]을 사용한다고 한다.

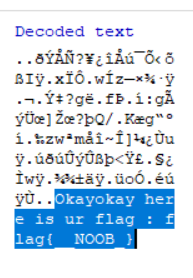

확장자로 jpg를 달아 주기 전에 헥스 에디터를 쭉 보다가 마지막 부분에 flag가 언급되어 있길래 혹시나 하는 마음에 입력을 해 보았다.

당연히 아니었다. ㅎㅎ 아마 플래그의 형식을 알려 준 것 같기도 하다.

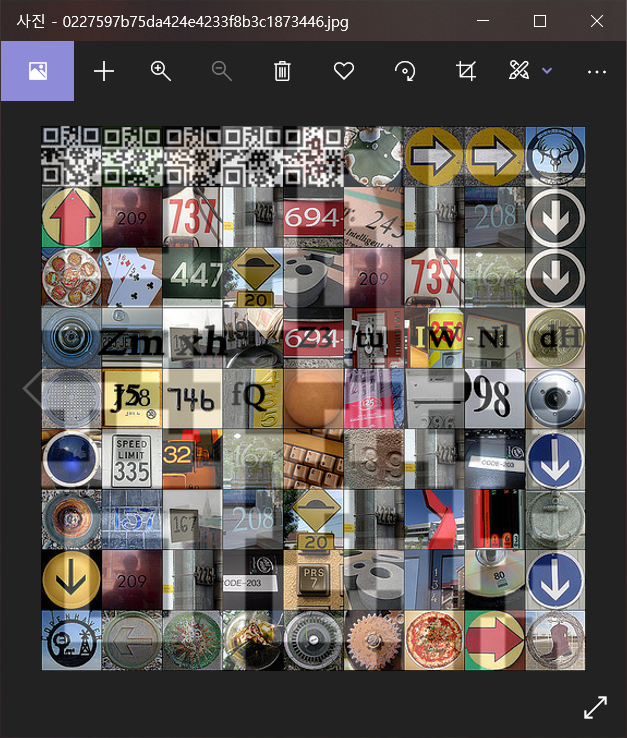

확장자로 jpg를 적어 주니 아래와 같은 사진이 떴다.

흐리게 qr 코드가 보이는 것 같아서 qr 코드를 복구해야 한다고 생각해 사진을 확대해서 보았다.

그런데 중간 부분에 문자열들이 보여서 qr 코드를 따로 뽑아내기 전에 문자열 먼저 도전해 봐야겠다는 생각이 들었다.

여기서 따로 입력한 것 같은 문자도 있지만 원래 배경 사진에 존재하는 문자들도 있어서 어디부터 어디까지인지 헷갈렸다.

보이는 문자열을 입력해 base64 복호화를 여러 번 도전해 봤을 때 (http://suninatas.com/tools) 플래그가 제대로 나오지는 않았지만 앞부분이 모두 flag로 해석되는 것을 봐서 qr 코드가 아닌 이 문자열로 해결하는 게 맞는 것 같다.

보다 보니 한 사진에 문자가 2개씩 있는 것 같아 Zm/xh/Z3/tu/IW/Nl/dH/J5/fQ/98을 복호화해 봤다.

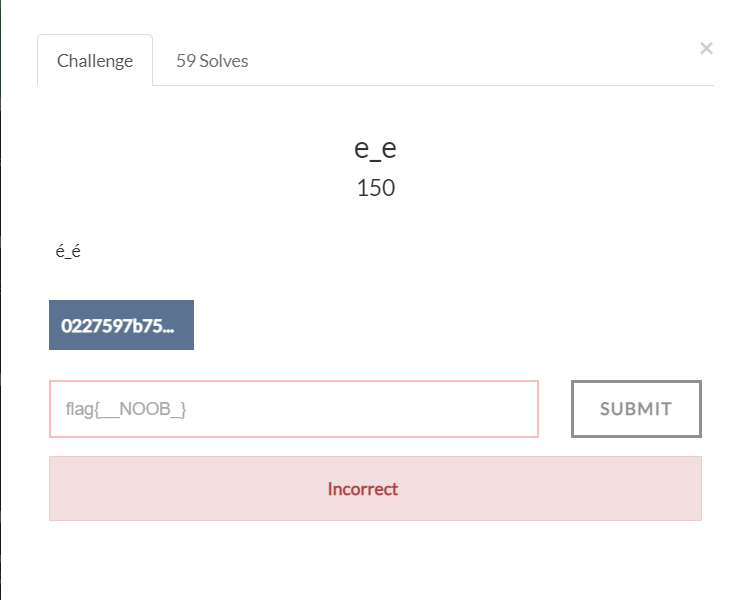

아마 98이 문자열에 포함되지 않았던 것 같다. 뒤에 잘못 입력해 생긴 문자를 지우고 정답을 입력해 보았다.

플래그 찾기 성공!

'2022 > Write-Ups' 카테고리의 다른 글

[ctf-d] 저는 당신의 생각을 알고 있습니다. (0) 2022.05.22 [ctf-d] DefCoN#21 #1 (0) 2022.05.21 [Suninatas] 14 (0) 2022.05.17 [ctf-d] 천 마디 말보다 사진 한 장... (0) 2022.05.17 [DigitalForensic_with CTF] 저는 이 파일이 내 친구와... (0) 2022.05.17