-

[DigitalForensic_with CTF] e_e2022/Write-Ups 2022. 5. 10. 23:26

4팀 김소희

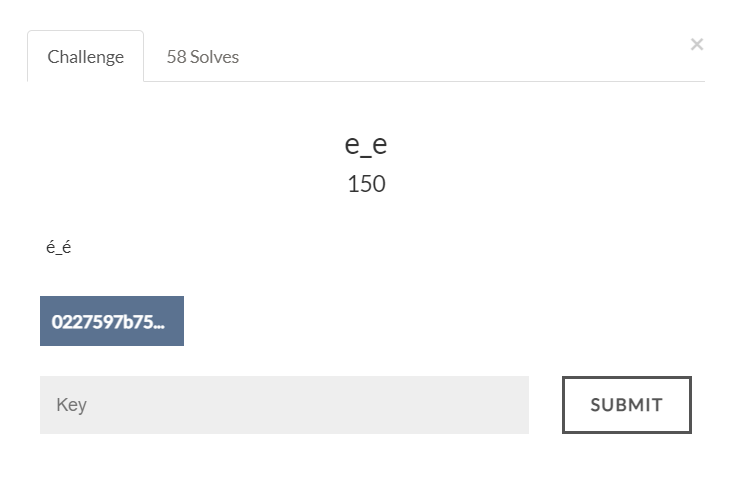

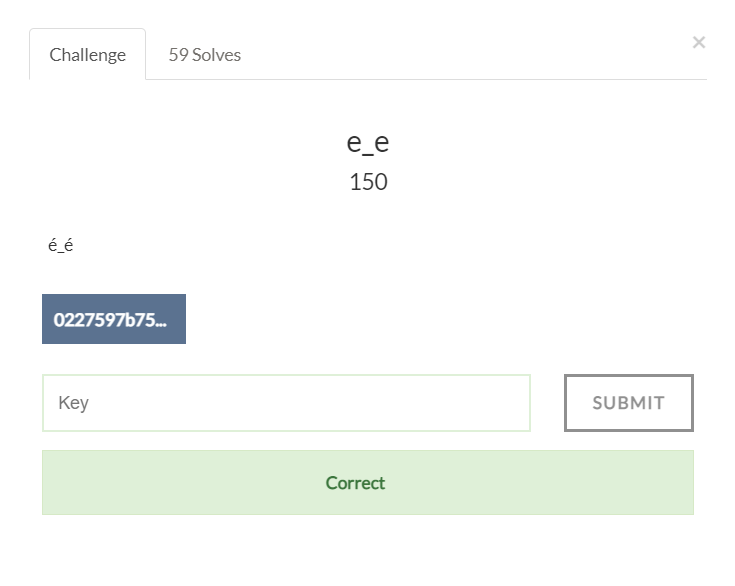

문제를 클릭하면 아래와같은 화면이 나온다.

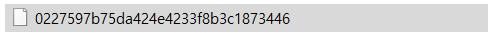

파일을 다운받았더니 확장자가 없어서 HxD로 열어보았다.

블록처리된 부분을 검색했더니 jpg파일이었다.

http://forensic-proof.com/archives/300

확장자를 jpg를 바꾼 후 열었더니 아래와 같은 사진이 나왔다.

사진을 자세히 보니 한 블럭에 두 글자씩 적힌 부분이 있어서 그 부분만 뽑아보았다.

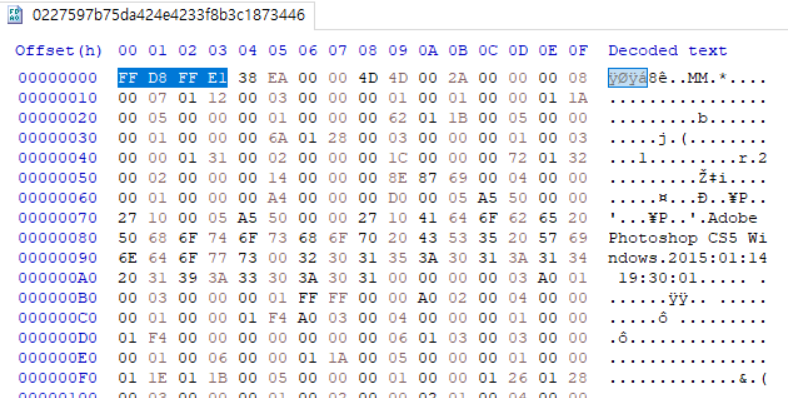

Zm xh Z3 tu IW Nl dH J5 fQ

ZmxhZ3tuIWNldHJ5fQ

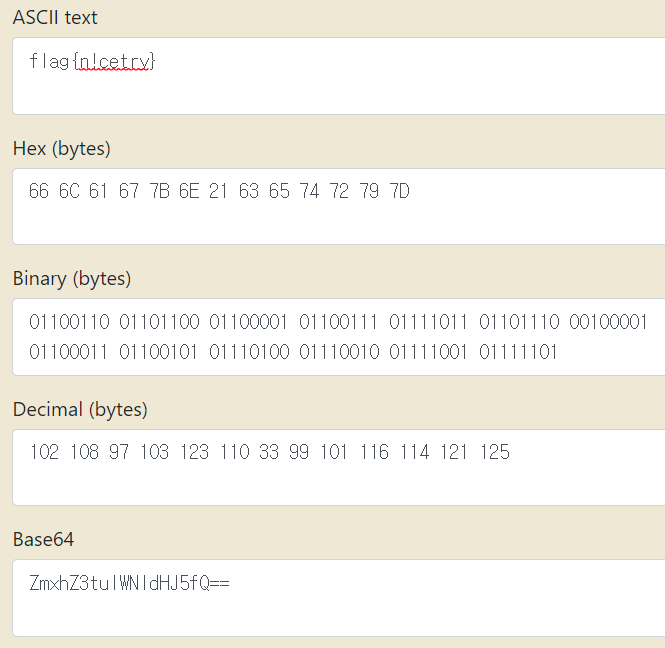

그 뒤 아래 사이트 Base64 부분에 넣었더니 플래그가 나왔다.

FLAG : flag{n!cetry}

'2022 > Write-Ups' 카테고리의 다른 글

[ctf-d] 그림을 보아라 (0) 2022.05.11 [CTF-d] PDF파일 암호를 잊어... (0) 2022.05.10 [ctf-d] black-hole / Find Key(butterfly) (0) 2022.05.10 [ctf-d] 우리는 이 파일에 플래그를... (0) 2022.05.10 [ctf-d] 조수의 차이만큼 하얗습니다! :D (0) 2022.05.10