-

[ctf-d] splitted2022/Write-Ups 2022. 5. 10. 21:30

6팀 박지혜

Q. ctf-d : splitted

http://ctf-d.com/challenges#splitted

[DigitalForensic] with CTF

ctf-d.com

파일을 보면 .7z파일로 확장자가 있는 것을 알 수 있다.

* 7z 파일

7-Zip파일로 이고르 파블로프가 만든 LZMA 알고리즘을 비롯한 여러가지 알고리즘을 지원하는 열린 구조방식(Open Architecture).

우선 해당 파일을 다운받아보자.

다음과 같이 .pcap 파일이 다운받아진 것을 확인할 수 있다.

* pcap파일

pcap 파일 확장자는 주로 와이어 샤크와 관련된 네트워크를 분석하는 데 사용하는 프로그램. .pcap 파일이 프로그램을 이용하여 생성 된 데이터 파일이며, 이들은 네트워크의 패킷 데이터를 포함하고 있음.

해당 파일은 와이어샤크에서 분석할 수 있다. 하지만 와이어샤크로 분석하기 전에 간단하게 패킷에 대해 알아보기 위해 NetworkMiner 프로그램을 실행했다.

* NetworkMiner

Windows용 오픈 소스 NFAT(Network Forensic Analysis Tool). Linux / Mac OS X / FreeBSD 에서도 작동하며 네트워크에 트래픽을 발생시키지 않고 운영 체제, 세션, 호스트 이름, 열린 포트 등을 감지하기 위해 수동 네트워크 스니퍼/패킷 캡처 도구로 사용 가능함. 또한 오프라인 분석을 위해 PCAP 파일을 구문 분석하고 PCAP 파일에서 전송된 파일과 인증서를 재생성/재조립할 수 있음.

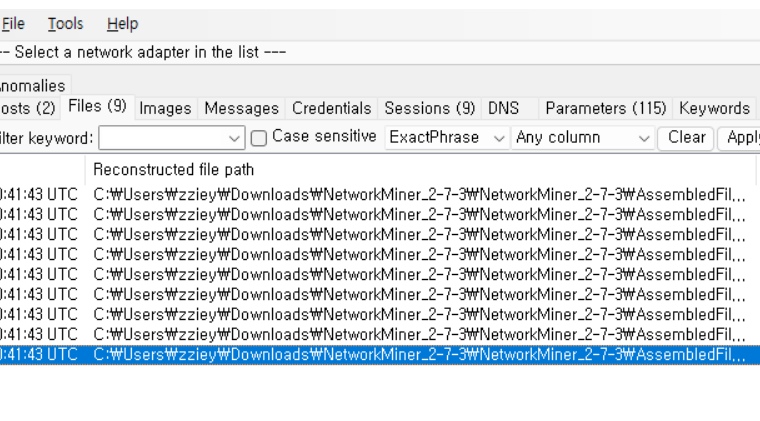

프로그램을 실행히시키니 다음과 같이 파일이 9개로 이루어져있음을 확인했다.

이제 와이어샤크를 통해 파일을 열어보자.

* 와이어샤크 (WireShark)

자유 및 오픈 소스 패킷 분석 프로그램.

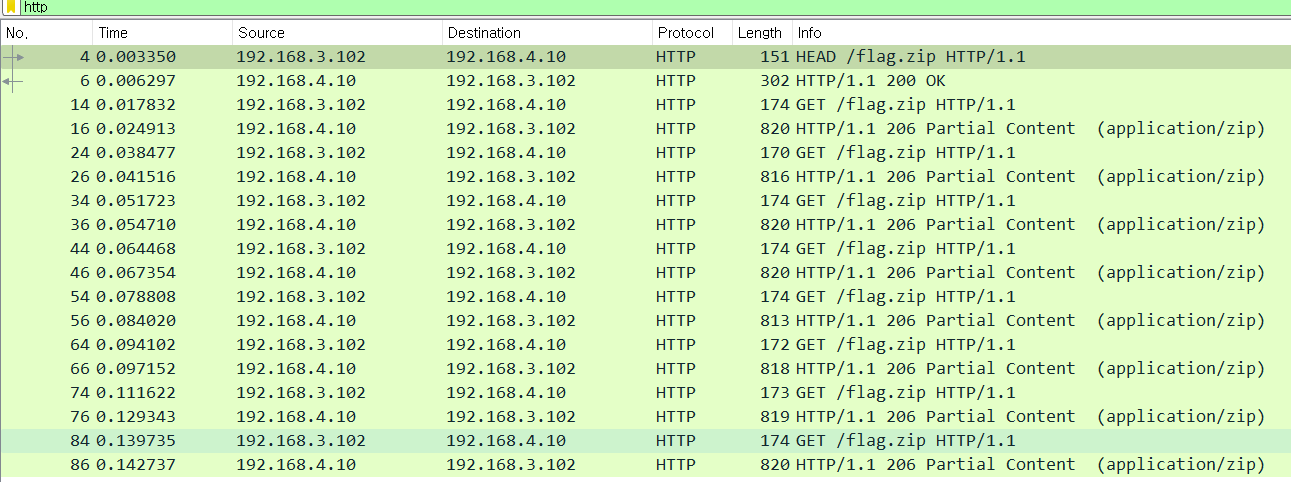

파일을 열면 다음과 같이 패킷의 이동 경로를 확인할 수 있다.

그 중, 눈에 띄는 것은 http로 요청한 zip파일이 있다는 것이다. 따라서, http로 범위를 제한해서 다시 한 번 검색했다.

Display filter를 이용해 http만 따로 제한하자 다음과 같이 나타났다. Partial Content는 파일이 쪼개졌음을 의미하고, 따라서 flag.zip 파일이 여러 개로 쪼개져서 전송했음을 알 수 있다.

다시 NetworkMiner로 돌아와서,

옆으로 넘겨보면 재설정된 파일 경로가 나와있다. 해당 경로로 넘어가보자.

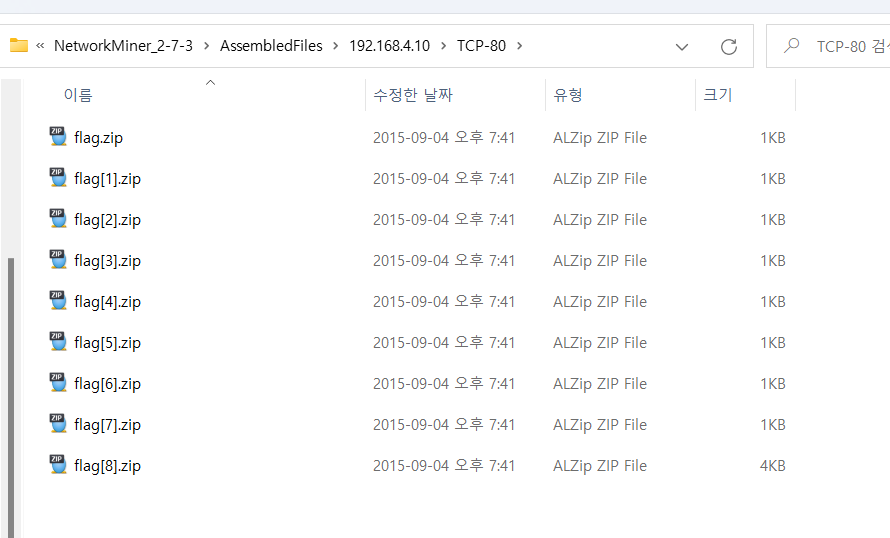

경로로 찾아 들어가면 다음과 같은 .zip 파일이 9개가 나온다. 그 중 가장 용량이 큰 flag[8].zip 파일을 압축해제했다.

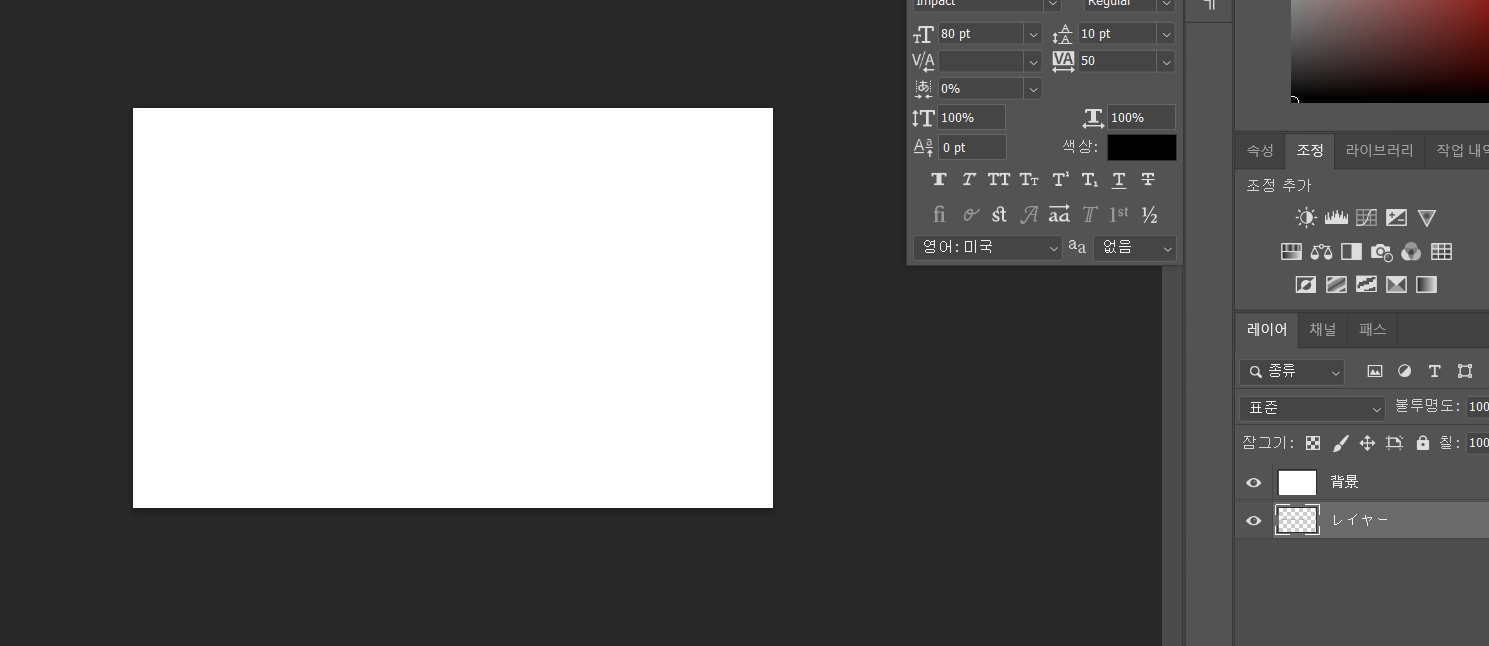

압축을 해제하자 다음과 같은 psd파일이 나왔다.

해당 psd파일을 Adobe Photoshop 파일로 열어보자.

다음과 같이 레이어 파일 2개가 있는 것을 확인할 수 있다. 흰색 레이어의 눈을 꺼주면,

다음과 같이 플래그 값을 확인할 수 있다.

정답을 입력하면,

문제가 해결되었다.

-

네트워크와 관련한 포렌식 문제는 처음 풀어보는 것 같은데, 매우 신선했다.

'2022 > Write-Ups' 카테고리의 다른 글

[ctf-d] 내 친구는 이것이 특별한 ... (0) 2022.05.10 [ctf-d] 원래 의미가 없는 것들도.. (0) 2022.05.10 [ctf-d] 사진 속에서 빨간색이... (0) 2022.05.10 [ctf-d] Wota (0) 2022.05.10 [ctf-d] DOS 모드에서는... (0) 2022.05.10