-

[ctf-d] 이 그림에는 뭔가 좀 수상한...2022/Write-Ups 2022. 5. 9. 22:52

1팀 김나연

이 그림에는 뭔가 좀 수상한...

PurpleThing.png

PurpleThing.png속성 PurpleThing.png을 다운받을 때 용량이 다른 문제의 파일보다 큰 것을 확인하여 속성부분에 들어가봤다.

용량이 큰 것 외에 별다른 내용은 없다.

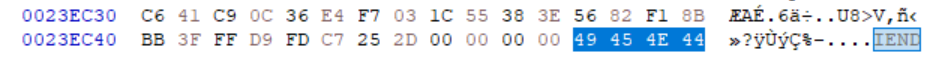

png header

png footer PurpleThing.png파일을 hxd로 열어봤을 때 시그니처 값은 모두 올바르게 들어가 있다.

이후 어떤 부분을 사용해야할지 모르겠어서 검색을 하니 png 파일 안에

jpeg 파일이 숨겨져있다는 사실을 알게되었다.

sudo apt-get install binwalk jpeg파일이 숨겨져 있는 것을 확인하기 위해 리눅스 환경에서

sudo apt-get install binwalk 명령을 실행해 binwalk툴을 다운받았다.

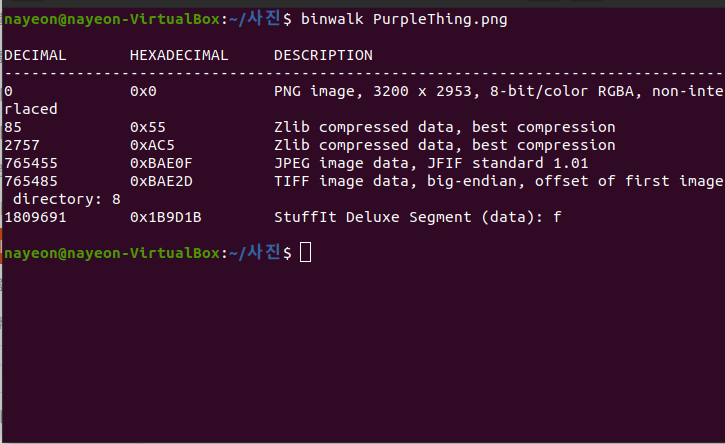

binwalk PurpleThing.png binwalk명령어로 PurpleThing.png파일을 확인해 본 결과

jpeg파일을 확인할 수 있다.

아마 이 파일 안에 flag 값이 있지 않을까

*binwalk를 사용하면 바이너리 내에서 발견할 수 있는 파일 시그니처와 해당 시그니처가 존재하고 있는 오프셋을 알 수 있다.

hxd PurpleThing.png의 jpeg 파일 binwalk를 해서 나온 jpeg의 offset주소로 찾아가니

jpeg파일의 헤더 시그니처 값이 있었다.

hxd PurpleThing.png jpeg파일 푸터 시그니처 jpeg 파일의 푸터 시그니처를 찾아 어디가 끝인지 확인할 수 있다.

binwalk -D 'jpeg image:jpeg' PurpleThing.png 숨겨진 jpeg 파일을 추출하는 명령어를 사용해 추출해본다.

Purplething.png extracted 명령어를 실행한 경로에 PurpleThing을 추출한 폴더가 생성된 것을 볼 수 있다.

PurpleThiing.png extracted 추출된 폴더 안에 jpeg 파일을 볼 수 있다.

BAE0F.jpeg 추출한 사진에는 문제의 힌트에 있던 것과 같은 형식의 문자가 쓰여있다.

이 값이 flag 값인 것 같다.

ABCTF{PNG_S0_COO1}

correct '2022 > Write-Ups' 카테고리의 다른 글

[suninatas] What is it? 18번 (0) 2022.05.09 [suninatas] Do you like music? 15번 (0) 2022.05.09 [ctf-d] 조수의 차이만큼 하얗습니다! :D (0) 2022.05.09 [ctf-d] 계속 주시해라! (0) 2022.05.09 [xcz.kr] Prob22 (0) 2022.05.09